¿Necesitas ayuda o prefieres visitarnos?

Teléfono:

960 260 360

Dirección:

Plaza País Valencia, 25 (bajo)

Con más de 2.500 millones de usuarios conectados, la expansión de Internet ha facilitado una incesante acumulación de información online. Entre las gigantescas cifras, Google alberga datos de 30 billones de páginas, mientras Facebook y Twitter registran mil millones de interacciones digitales diariamente. Estos desmesurados volúmenes de datos presentan oportunidades valiosas para técnicas como OSINT, que aprovechan la inteligencia de fuentes abiertas para extraer información pública de alta relevancia.

La adopción global de Internet, junto con la facilidad para publicar en redes sociales y blogs, ha convertido la red en un gigantesco repositorio de señales públicas. Cada minuto se crean y replican textos, imágenes y vídeos que dejan tras de sí metadatos útiles para comprender comportamientos, tendencias y riesgos. En ese contexto, la inteligencia de fuentes abiertas, o OSINT, permite transformar ese caudal de datos en conocimiento accionable para ciudadanos y organizaciones.

https://www.incibe.es/incibe-cert/blog/osint-la-informacion-es-poder

Los grandes buscadores indexan decenas de billones de páginas y las principales plataformas sociales concentran miles de millones de publicaciones y fotografías. A esa magnitud se suma el contenido de la Deep Web, desde repositorios académicos hasta bases de datos oficiales, que no siempre aparecen en búsquedas convencionales. El resultado es un ecosistema de información pública abrumador, pero también extraordinariamente fértil para investigar y tomar decisiones informadas.

Imagen generada por IA con licencia de Freepik

Para el usuario doméstico, OSINT ayuda a vigilar la reputación online, comprobar la exposición de datos personales y evaluar la credibilidad de fuentes. En la empresa, aporta visibilidad sobre mercados, competidores y riesgos operativos, y apoya la gestión de crisis mediante la detección temprana de señales débiles. Esta revolución de la información exige método, criterio y herramientas, ya que el valor no está en acumular datos, sino en convertirlos en hallazgos contrastados y útiles.

La abundancia de datos públicos ha cambiado la dinámica clásica de la inteligencia, antes basada en escasez de fuentes y ahora en sobreabundancia. La combinación de volumen, velocidad, variedad y veracidad, las conocidas cuatro uves del big data, obliga a rediseñar procesos. La inteligencia moderna integra detección de patrones, análisis de contexto y validación continua, con ciclos más cortos y un enfoque centrado en preguntas concretas.

Para que el exceso de datos no se convierta en ruido, se aplican etapas de normalización, deduplicación y enriquecimiento, por ejemplo, resolviendo identidades y aplicando geocodificación a referencias de lugar. Después, técnicas como el procesamiento de lenguaje natural y el análisis de redes ayudan a relacionar fuentes divergentes. El aprendizaje automático aporta priorización y detección de anomalías, y reduce el tiempo hasta el hallazgo relevante.

Este enfoque transforma también la validación, que pasa por la triangulación entre orígenes, la verificación temporal y la comprobación de metadatos. Un mapa de conversaciones en Twitter, unido a registros públicos y cobertura mediática, permite estimar la fiabilidad de un evento. Para un ciudadano, la misma lógica sirve para evaluar rumores o detectar fraudes, con una pauta simple que combina contraste de fuentes, trazabilidad y documentación de cada paso.

OSINT es la obtención de conocimiento a partir de información de acceso público, obtenida de forma lícita y con criterios éticos. No implica intrusión ni vulneración de sistemas, se apoya en lo que cualquier persona podría consultar, aunque el valor reside en cómo se busca, procesa y analiza. Su finalidad es convertir datos dispersos en conclusiones útiles para apoyar decisiones.

Las fuentes abarcan medios de comunicación, boletines oficiales y portales de transparencia, foros y redes sociales, blogs y wikis, así como repositorios académicos y conjuntos de datos abiertos. También se incluyen directorios empresariales, registros de patentes y bases de licitaciones, con metadatos que permiten trazar vínculos. La suma de todo ello compone un mosaico informativo que, bien orquestado, ofrece contexto y profundidad.

OSINT convive con otras disciplinas, por ejemplo SOCMINT para redes sociales, y se integra en marcos de seguridad, cumplimiento o investigación corporativa. Para pymes, es una palanca de competitividad, ya que democratiza el acceso a información estratégica sin inversiones desproporcionadas. Para particulares, supone herramientas prácticas para proteger su identidad digital y tomar decisiones más informadas en su vida diaria.

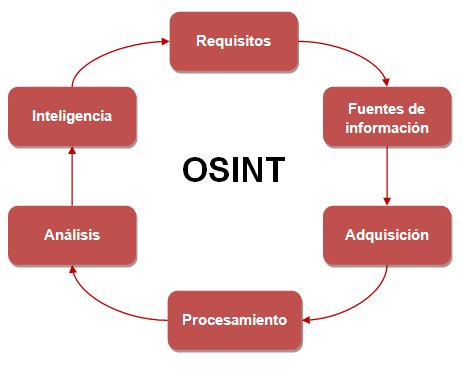

El método OSINT sigue un ciclo de inteligencia claro que empieza con la definición de requisitos. En esta fase se concretan objetivos, alcance, hipótesis y métricas de éxito, se fijan límites legales y éticos, y se planifican los recursos. Una buena pregunta guía, precisa y acotada, es el primer acelerador del proceso.

La identificación de fuentes selecciona orígenes relevantes y evalúa calidad, cobertura, frescura y sesgos. Se priorizan fuentes oficiales y estables, y se documentan riesgos de representatividad. Diseñar criterios de descarte evita colecciones inmanejables y reduce costes de almacenamiento y procesamiento.

La adquisición combina APIs, crawlers, feeds RSS y descargas periódicas, con respeto estricto a términos de servicio y límites de tasa. Se registran evidencias, se aplican filtros iniciales y se preserva la trazabilidad. En entornos profesionales, se emplean colas de ingestión y control de reintentos para garantizar robustez.

El procesamiento aplica ETL para limpiar, transformar y estandarizar datos, resuelve entidades y enriquece con catálogos externos. El análisis explora correlaciones temporales, análisis de sentimientos y grafos de relación, y valida hallazgos con triangulación. La presentación cierra el ciclo, mediante informes, visualizaciones y cuadros de mando orientados a la acción, con recomendaciones y niveles de confianza.

Las redes sociales son una mina de señales públicas, por su escala y su inmediatez. Aportan contenidos textuales, imágenes, vídeo y metadatos asociados, como ubicación declarada u hora exacta de publicación. Esta riqueza permite analizar conversaciones, detectar tendencias emergentes y comprender percepciones en tiempo casi real.

Cada plataforma ofrece un matiz distinto. Twitter destaca por su velocidad y por los hashtags, que facilitan seguir eventos y temas. Facebook y grupos abiertos aportan contexto interpersonal y comunidades de interés, mientras LinkedIn refleja trayectorias profesionales y redes corporativas. Instagram y TikTok ofrecen pistas visuales y de geolocalización, y YouTube combina narrativas largas con un valioso hilo de comentarios.

Para la empresa, estas fuentes iluminan riesgos reputacionales, miden el impacto de campañas y apoyan la inteligencia competitiva. Para el ciudadano, ayudan a evaluar la fiabilidad de noticias, detectar estafas y gestionar su propia exposición digital. El reto no es recolectar sin criterio, sino interpretar patrones con prudencia, medir el sesgo de muestra y verificar contenido multimedia con técnicas de búsqueda inversa y análisis de contexto.

El primer paso consiste en planificar búsquedas con operadores y filtros, y en registrar las consultas utilizadas para reproducibilidad. Las comillas para frases exactas, la restricción a un sitio concreto y los filtros temporales evitan ruido y aceleran hallazgos. La búsqueda inversa de imágenes y la revisión de metadatos exif aportan señales adicionales para validar procedencias.

Cuando existen APIs públicas, conviene usarlas por su fiabilidad, su documentación y su respeto a las normas de la plataforma. La consulta de interacciones públicas, recuentos y ubicaciones declaradas permite construir series temporales y cartografiar conversaciones. Los conectores de análisis, junto con procesamiento de lenguaje natural y análisis de redes, ayudan a identificar temas, actores y comunidades con mayor precisión.

Las buenas prácticas incluyen muestreo proporcional, exclusión de datos sensibles y registro de cada fuente con fecha y método. La triangulación con medios, boletines oficiales y repositorios académicos eleva la confianza de cualquier conclusión. Para usuarios domésticos, configurar alertas de palabras clave y revisar la configuración de privacidad es una forma eficaz y prudente de aprovechar las redes sin sobreexponer datos personales.

El ecosistema de herramientas OSINT es amplio y cubre desde búsquedas básicas hasta análisis avanzados. Los buscadores generalistas, con operadores bien usados, permiten localizar documentos, ficheros y menciones específicas de gran valor. Entre los especializados, Shodan indexa servicios expuestos en Internet y la búsqueda inversa de imágenes, como TinEye, ayuda a descubrir orígenes y reutilizaciones de una fotografía.

Para extraer metadatos de documentos públicos, soluciones como Metagoofil o Libextractor revelan autores, software y fechas de creación. En el ámbito de dominios, servicios como Domaintools y Robtex ofrecen historial, subdominios y relaciones técnicas, útiles para atribución y vigilancia de riesgos. Herramientas de recolección como theHarvester automatizan la localización de correos y subdominios a partir de múltiples fuentes abiertas.

Para análisis relacional y visual, Maltego facilita mapear vínculos entre personas, empresas y sitios, y plataformas como Palantir integran grandes volúmenes con flujos de trabajo colaborativos. Complementan el conjunto utilidades de automatización de búsquedas y alertas, así como APIs oficiales de redes y medios. El valor no está en la herramienta por sí sola, sino en su uso conforme a la ley, con método y documentación rigurosa.

Elegir tecnología empieza por el caso de uso, no por la lista de funciones. Conviene definir fuentes, volumen esperado, latencia tolerable y requisitos de cumplimiento, y a partir de ahí evaluar cobertura, precisión y coste total de propiedad. La facilidad de integración mediante APIs, la calidad de la documentación y la comunidad de soporte son factores decisivos.

Una arquitectura efectiva combina un repositorio tipo data lake en cloud computing, pipelines de ETL para limpieza y normalización, y motores de consulta para análisis interactivo. Sobre esa base, módulos de procesamiento de lenguaje natural, análisis de redes y visualización permiten pasar de datos a hallazgos con rapidez. La orquestación, los controles de calidad y el versionado de colecciones aseguran repetibilidad y auditoría.

Imagen generada por IA con licencia de Freepik

Para pymes y equipos pequeños, una mezcla de servicios gratuitos con licencias específicas ofrece un equilibrio razonable entre coste y valor. Las grandes organizaciones se benefician de integrar OSINT en sus plataformas SIEM y SOAR para correlacionar eventos y automatizar respuestas. En todos los casos, formar a los analistas y establecer guías de uso responsable multiplica el retorno de cualquier inversión tecnológica.

Que un dato sea accesible no significa que sea ético recopilarlo y procesarlo sin límite. El principio de minimización exige recoger solo lo necesario para el objetivo declarado y durante el tiempo imprescindible. Además, debe evitarse la reidentificación de personas y la difusión innecesaria de información potencialmente sensible.

El sesgo es otro desafío, ya que no todas las voces tienen la misma presencia en redes, y los algoritmos pueden amplificar desinformación. Corregirlo implica ponderar muestras, verificar con fuentes independientes y documentar incertidumbre. También conviene incorporar procedimientos para gestionar contenidos manipulados, por ejemplo, con análisis forense básico de imágenes y vídeo.

La seguridad del propio sistema OSINT es parte de la ética. Proteger los conjuntos de datos mediante cifrado, controles de acceso y registro de actividad reduce el riesgo de exposición. La transparencia sobre fines, métodos y limitaciones, unida a revisiones internas de impacto, refuerza la confianza social y mejora la calidad de la inteligencia producida.

En el marco europeo y español, el RGPD y la LOPDGDD establecen obligaciones claras cuando se tratan datos personales, aunque estos se obtengan de fuentes abiertas. Es necesario identificar una base jurídica adecuada, como el interés legítimo debidamente ponderado, y aplicar principios de minimización, exactitud y limitación de la finalidad. Según el caso, puede ser preciso informar o atender derechos de acceso, rectificación y supresión.

Además, hay que respetar propiedad intelectual y términos de uso de plataformas, que suelen restringir el scraping y la redistribución de contenidos. La reutilización de información del sector público, amparada por la normativa RISP, permite usos amplios, aunque con condiciones de atribución y no alteración. Los datos de terceros deben citarse correctamente y su uso debe quedar justificado y documentado.

Cuando la inteligencia se destina a fines probatorios, conviene preservar cadena de custodia y aplicar sellado de tiempo y cálculo de hash para garantizar integridad. Las políticas de retención y borrado ayudan a cumplir con el principio de limitación temporal. Ante dudas, el asesoramiento jurídico especializado y la consulta a la autoridad de control evitan riesgos innecesarios y fortalecen la legitimidad del proyecto OSINT.

Si te preocupa el volumen abrumador de información disponible en Internet y te gustaría contar con un asesoramiento personalizado sobre el uso de OSINT y cómo aprovecharlo en tu negocio, no dudes en contactarnos. En Wifilinks te ayudamos a gestionar y analizar la información relevante para tu empresa, maximizando oportunidades y minimizando riesgos. Recuerda que un uso adecuado de las herramientas de análisis puede marcar la diferencia en tu estrategia comercial y en la seguridad de tu información.

La creciente cantidad de información en la red puede resultar abrumadora, pero también ofrece oportunidades únicas. Actuar ahora para implementar un sistema OSINT eficaz te permitirá tomar decisiones informadas y adelantarte a la competencia. Contáctanos en Wifilinks, y juntos exploraremos cómo transformar esa información en ventaja competitiva.

Fuente: www.incibe.es