¿Necesitas ayuda o prefieres visitarnos?

Teléfono:

960 260 360

Dirección:

Plaza País Valencia, 25 (bajo)

En un mundo donde la hiperconectividad reina, implementar autenticación multifactor es esencial para asegurar tu hogar digital. Exploramos errores comunes que merman la seguridad y rendimiento, ofreciendo soluciones simples y efectivas. Sigue nuestra guía paso a paso para garantizar estabilidad y maximizar recursos mientras reduces ciberincidentes y costes operativos.

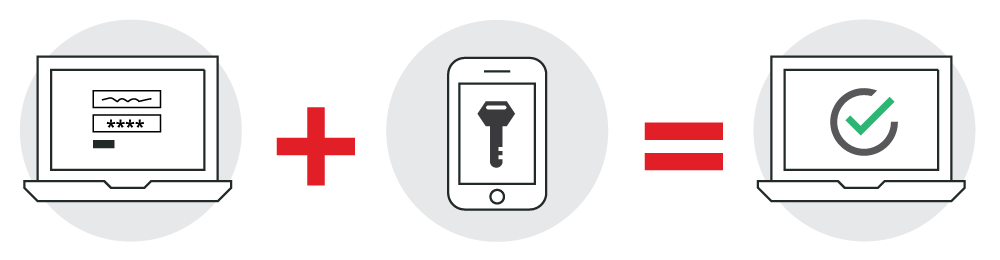

La autenticación multifactor, también conocida como MFA, añade capas de verificación a tu identidad para que una contraseña robada no sea suficiente. Combina algo que sabes, como una clave, algo que tienes, como un móvil o una llave física, y algo que eres, como la huella. Esta diversidad de factores reduce de forma drástica los ataques de suplantación y los accesos no autorizados por phishing.

Imagen generada por IA con licencia de Freepik

En el entorno actual, donde convivimos con banca en línea, redes sociales, trabajo remoto y cloud computing, la exposición es constante. La MFA actúa como un cortafuegos humano, ya que bloquea intentos que burlan contraseñas débiles o reutilizadas. Incluso si cae en manos de un atacante, un segundo factor como TOTP, notificaciones push o una llave FIDO2 impide el acceso.

Además de seguridad, ofrece continuidad operativa. Menos incidentes implican menos interrupciones, menos contratiempos con soporte y más confianza del usuario final. Implementada con criterios de usabilidad, por ejemplo combinando SSO con MFA adaptativa, se logra un equilibrio entre protección y agilidad que beneficia tanto a hogares digitales como a profesionales y pymes.

En un hogar con varios dispositivos, la MFA se convierte en la cerradura principal de cada cuenta crítica. Al activar un segundo factor en correo, almacenamiento en la nube y banca, bloqueas el acceso incluso si alguien adivina o filtra tu contraseña. Para servicios con menores, habilitar MFA en consolas, plataformas de estudio y compras evita cargos y cambios no autorizados.

Los dispositivos conectados, como cámaras, altavoces y domótica IoT, deben vincularse a cuentas protegidas por MFA. Vincula al menos dos métodos, por ejemplo TOTP en móvil y una llave FIDO2, para disponer de alternativa si pierdes el teléfono. Conserva los códigos de recuperación en un lugar seguro, idealmente en un gestor de contraseñas con cifrado robusto y copia de seguridad.

Tu red Wi‑Fi, el router y las apps de hogar inteligente son parte de un mismo ecosistema. Si el correo del propietario tiene MFA, se dificulta el secuestro de la cuenta que administra los dispositivos. Esta protección se traduce en menos alertas de acceso sospechoso, ahorro de tiempo y una convivencia digital más tranquila para toda la familia.

El primer error frecuente es confiar solo en SMS, método vulnerable a SIM swapping y desvío de mensajes. Aunque mejor que nada, conviene priorizar FIDO2, notificaciones push con protección contra aceptación forzada y TOTP. Otro fallo habitual es no registrar un segundo método de respaldo, lo que provoca bloqueos si el móvil principal se pierde o se avería.

Imagen generada por IA con licencia de Freepik

También se descuidan los códigos de recuperación, que muchos usuarios no guardan o almacenan sin cifrar. Sin estos códigos, un incidente menor acaba en pérdida de acceso. En entornos con varios administradores, otro error es permitir cuentas con privilegios sin MFA obligatoria, lo que abre una vía directa al panel de control y a la configuración de dispositivos o servicios en la nube.

Por último, se suele ignorar la sincronización de hora al usar TOTP, lo que causa rechazos de códigos por desfase. Tampoco se revisan los dispositivos confiables registrados, que con el tiempo acumulan móviles antiguos o navegadores inseguros. Sin un inventario y auditoría periódicos, la MFA pierde efectividad y aumenta el riesgo de accesos residuales o mal clasificados.

Prioriza métodos resistentes al phishing, como llaves FIDO2 o reconocimiento biométrico local, y complementa con TOTP en una app confiable. Registra al menos dos segundos factores por cuenta y, si es posible, una llave física adicional guardada fuera del domicilio. Mantén los códigos de recuperación cifrados y con copia, por ejemplo dentro de un gestor de contraseñas con backup seguro.

Activa alertas de inicio de sesión y revisa mensualmente la lista de dispositivos recordados. Elimina navegadores obsoletos y móviles que ya no uses. Comprueba la hora automática y el ajuste de zona para que los códigos TOTP no fallen. En cuentas con permisos elevados, habilita políticas que exijan MFA sin excepción y que bloqueen sesiones desde ubicaciones o dispositivos no verificados.

Realiza una prueba de recuperación planificada. Simula pérdida de móvil y verifica que puedes acceder con tu método alternativo, tus códigos de reserva y los contactos de confianza si la plataforma los ofrece. Documenta el procedimiento de emergencia y guárdalo en un lugar seguro, así evitas bloqueos y tiempos muertos en pleno fin de semana o en viaje.

En servicios en la nube, centraliza identidades mediante un proveedor de identidad con SSO y soporte de OAuth 2.0, OpenID Connect y SAML. Obliga MFA con acceso condicional, que tenga en cuenta ubicación, riesgo del inicio de sesión y estado del dispositivo. Esto permite reducir fricción al usuario legítimo y elevar el nivel de exigencia cuando el contexto es sospechoso.

Integra la postura del dispositivo con MDM o UEM, para comprobar cifrado, parcheo y bloqueo de pantalla antes de otorgar acceso. Refuerza con CASB para descubrir aplicaciones no autorizadas y aplicar políticas de DLP que impidan fugas. Complementa con VPN o pasarelas de acceso seguro cuando se trate de recursos internos sensibles.

La visibilidad es clave. Envía registros de autenticación a un SIEM, establece alertas por anomalías y automatiza respuestas con SOAR. Un flujo bien orquestado corta sesiones comprometidas, revoca tokens y fuerza reautenticación con MFA. El resultado es una nube más segura, con incidentes contenidos y trazabilidad completa para auditoría y cumplimiento normativo.

Estandariza plantillas de políticas y agrupa aplicaciones por criticidad. Aplica MFA fuerte a lo esencial, como finanzas y datos personales, y usa niveles adaptativos en herramientas de productividad. Este enfoque segmentado evita gasto innecesario en fricción y libera recursos para áreas que realmente lo requieren.

Automatiza tareas repetitivas, como altas y bajas de usuarios, con integraciones de directorio y flujos de aprobación. Un proceso claro disminuye cuentas huérfanas y permisos excesivos. Complementa con revisiones trimestrales de acceso para recortar privilegios, una medida que reduce la superficie de ataque de forma inmediata.

Para ganar eficiencia operativa, consolida proveedores cuando sea viable y evita solapamiento funcional. Unifica telemetría en el SIEM y utiliza paneles que muestren indicadores clave, como tasas de desafío MFA y errores de inicio de sesión. Con datos en mano, podrás ajustar políticas con precisión y demostrar retorno de inversión mediante menos incidencias y menos horas de soporte.

Antes de empezar, elige el método principal. Para la mayoría, TOTP en una app de autenticación es un buen equilibrio. Si buscas máxima resistencia al phishing, opta por una llave FIDO2 compatible con tus dispositivos. Prepara un segundo método de respaldo y ten a mano un gestor de contraseñas para guardar códigos y claves.

Accede al apartado de seguridad de la cuenta y busca la opción de verificación en dos pasos. Actívala y, si usas TOTP, escanea el código QR con la app. Introduce el código de seis dígitos generado para confirmar. Descarga los códigos de recuperación y guárdalos cifrados, preferiblemente con etiqueta clara y política de copia de seguridad.

Registra un segundo factor, por ejemplo una llave FIDO2 o un método push. Verifica que la hora del dispositivo esté en automático para no desincronizar TOTP. Cierra la sesión y realiza una prueba real de acceso, incluidas las opciones de recuperación. Repite el proceso en tus cuentas críticas, como correo, banca, almacenamiento y redes sociales.

Si es tu primera vez, conviene un protocolo claro y corto que puedas repetir sin dudas. Empieza por el correo principal, ya que sirve de puerta de entrada a otros servicios. Mantén cerca papel y bolígrafo para anotar un plan mínimo de verificación y dónde guardarás los códigos de respaldo de forma segura.

La MFA reduce de forma medible el secuestro de cuentas y los accesos indebidos. Si la combinas con contraseñas únicas en un gestor de contraseñas, actualizaciones automáticas y copias backup 3-2-1, el riesgo desciende aún más. En hogares con varios usuarios, establecer un pequeño calendario de revisión mensual evita que la seguridad se degrade con el tiempo.

La experiencia muestra que una familia que activó MFA en sus cuentas principales y ordenó su red Wi‑Fi logró seis meses sin incidentes y un ahorro de datos móviles debido a menos aplicaciones abusivas. Lo lograron con medidas sencillas, como antivirus actualizado, firewall activo y correos filtrados por reglas. El seguimiento de alertas de inicio de sesión permitió cortar accesos dudosos de inmediato.

Para profesionales, añade formación corta sobre phishing y verifica dominios antes de introducir códigos o aprobar notificaciones push. Implementa registro centralizado de eventos y revisa inicios desde ubicaciones anómalas. Con esta disciplina, se reduce la necesidad de reinstalaciones, se evita pérdida de datos y se eleva la resiliencia ante campañas masivas de fraude.

Las organizaciones y familias gastan tiempo y dinero en recuperar cuentas, restablecer contraseñas y resolver fraudes. Con MFA y autoservicio de recuperación controlado, caen las peticiones al soporte y disminuyen los bloqueos. Menos interrupciones suponen continuidad en estudio, trabajo remoto y compras seguras, lo que se traduce en productividad.

Adoptar métodos robustos, como llaves FIDO2 y MFA adaptativa, reduce transacciones fraudulentas y alarga la vida útil de equipos al evitar reinstalaciones por malware. La política de mínimos privilegios y revisiones trimestrales disminuye la complejidad, lo que baja el coste de administración. Con métricas en el SIEM, puedes cuantificar ahorros y reinvertir en mejoras que aporten valor real.

A escala doméstica, planifica un kit de recuperación con códigos, un método alternativo y guía impresa guardada con seguridad. Así evitas compras urgentes de dispositivos o visitas técnicas innecesarias. Con estas prácticas, la estabilidad aumenta, los costes operativos bajan y se libera presupuesto para educación digital o renovación planificada de hardware cuando de verdad aporta beneficios.

Si deseas garantizar la seguridad de tu hogar digital y aprovechar al máximo las ventajas de la autenticación multifactor, estamos aquí para ayudarte. Un sistema de protección robusto no solo previene ciberincidentes, sino que también optimiza el rendimiento de tus dispositivos. Contacta con nosotros para recibir asesoramiento personalizado, un presupuesto sin compromiso o para resolver cualquier duda sobre la implementación de la ciberseguridad, ya sea a través de domótica o alarmas inteligentes. Sabarás disfrutar de tranquilidad y ahorro en tus datos móviles y evitarás pérdidas innecesarias de velocidad.

No dejes tu seguridad en manos del azar, implanta la autenticación multifactor hoy mismo y cuida lo que realmente importa. Al actuar ahora, podrás respirar tranquilo, sabiendo que has tomado una decisión clave para preservar la integridad de tus datos y la eficiencia de tus dispositivos. No dudes en contactarnos para que Wifilinks te brinde el apoyo que necesitas en este proceso.

Fuente: www.incibe.es