¿Necesitas ayuda o prefieres visitarnos?

Teléfono:

960 260 360

Dirección:

Plaza País Valencia, 25 (bajo)

En Wifilinks convertimos la ciberseguridad en tranquilidad real: auditorías de vulnerabilidad, firewalls de nueva generación y formación antifraude que blindan tus datos frente a phishing, ransomware y brechas de red. Nuestro equipo monitoriza amenazas 24/7 y despliega parches en tiempo récord, mientras tú recibes alertas comprensibles y recomendaciones prácticas. Desde la seguridad informática doméstica hasta los entornos corporativos más exigentes, diseñamos defensas escalables que crecen contigo. Conoce casos de éxito, guías paso a paso y las últimas noticias sobre protección online en un lenguaje claro y directo.

Refuerza tu seguridad digital hoy mismo →

En el mundo de la ciberseguridad, estar al día con las tendencias es crucial. Los ciberdelincuentes emplean tecnologías avanzadas como la IA generativa para alcanzar sus objetivos. Equipos como CERT-EU e INCIBE publican informes para alertar sobre amenazas emergentes. En…

En la era digital, las contraseñas son la primera línea de defensa para proteger nuestra información personal. Sin embargo, la facilidad de recordar contraseñas simples puede comprometer nuestra seguridad. Aquí te damos cinco claves esenciales para crear contraseñas seguras y…

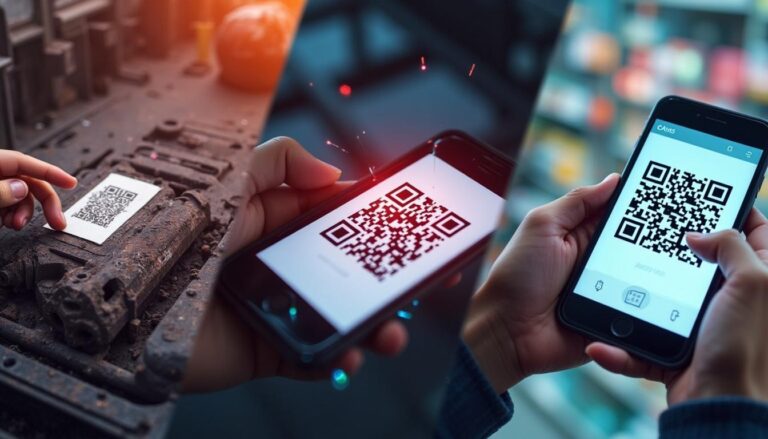

Los códigos QR, más allá de ser simples imágenes en blanco y negro, han revolucionado la forma en que accedemos a la información digital. Desde su creación en 1994 por Masahiro Hara, estos códigos de respuesta rápida han evolucionado de…

En un mundo donde el phishing evoluciona continuamente, la inteligencia artificial se convierte en un aliado esencial para protegerse de ataques sofisticados y costosos. Exploraremos estrategias proactivas que combinan controles técnicos y políticas efectivas para mitigar riesgos. El auge del…

Las PYMES son esenciales para la economía, pero su falta de seguridad robusta las hace vulnerables a ciberataques. Aprende sobre los ataques más comunes y cómo proteger tu negocio. Importancia de la Seguridad Digital en PYMES El Rol Fundamental de…

Las conversaciones son la clave para desvelar misterios ocultos y obtener información valiosa. La frase de Agatha Christie resalta la importancia de la interacción humana en el descubrimiento de verdades, un principio esencial en las técnicas de inteligencia HUMINT. La…

En 2025, las amenazas cibernéticas evolucionan hacia formas más sigilosas y peligrosas, poniendo en riesgo tus datos sin siquiera interactuar con enlaces sospechosos. Los infostealers, un tipo de malware en auge en Latinoamérica, operan en segundo plano robando información sensible…

El phishing es un engaño psicológico que explota nuestras emociones y descuidos. Aunque sabemos qué es, seguimos cayendo. Los ciberdelincuentes atacan nuestro Sistema 1, el rápido e impulsivo, con mensajes de urgencia y autoridad. Para vencerlo, debemos entrenar nuestro Sistema…

En un mundo donde las amenazas digitales son cada vez más sofisticadas, proteger nuestra privacidad es crucial. Muchas aplicaciones solicitan acceso a cámaras y micrófonos, pero ¿realmente lo necesitan? Aquí te mostramos cómo verificar y ajustar estos permisos en tus…

En un mundo digital donde las amenazas están a un clic de distancia, el phishing se erige como uno de los fraudes más insidiosos. Estos ataques, disfrazados de comunicaciones legítimas, buscan engañar a millones de usuarios diariamente para robar información…

Conectarse a redes WiFi públicas puede parecer inofensivo, pero es un riesgo para tus datos. Una VPN es esencial para proteger tu información personal y mantener tu privacidad en línea. Riesgos de Conectarse a Redes WiFi Públicas Conectarse a redes…

Descubrir que has sido víctima de phishing puede ser alarmante. Este engaño, que simula ser una comunicación legítima, busca robar tu información personal. Aprende a identificar y protegerte de estos ataques que comprometen tu seguridad. Cómo reconocer un ataque de…