¿Necesitas ayuda o prefieres visitarnos?

Teléfono:

960 260 360

Dirección:

Plaza País Valencia, 25 (bajo)

En un panorama digital cada vez más complejo, la seguridad en línea se enfrenta a desafíos sin precedentes. Los enlaces que aparecen en una búsqueda en Google pueden parecer inofensivos, pero podrían ser la puerta de entrada a ciberataques sofisticados. Con el aumento de las tácticas de phishing, incluso los enlaces aparentemente legítimos pueden redirigir a usuarios incautos a sitios falsos, poniendo en riesgo su información personal. Mantenerse alerta y tomar medidas preventivas es esencial para protegerse en un mundo donde los cibercriminales perfeccionan sus métodos sin descansos.

La seguridad digital vive un momento crítico. La combinación de phishing de nueva generación, anuncios maliciosos y redirecciones encadenadas está explotando la confianza del usuario en resultados de búsqueda y marcas legítimas. A ello se suman fraudes con inteligencia artificial, como clonado de voz, y filtraciones de cuentas de servicios de pago que elevan el riesgo para particulares y empresas.

https://www.bleepingcomputer.com

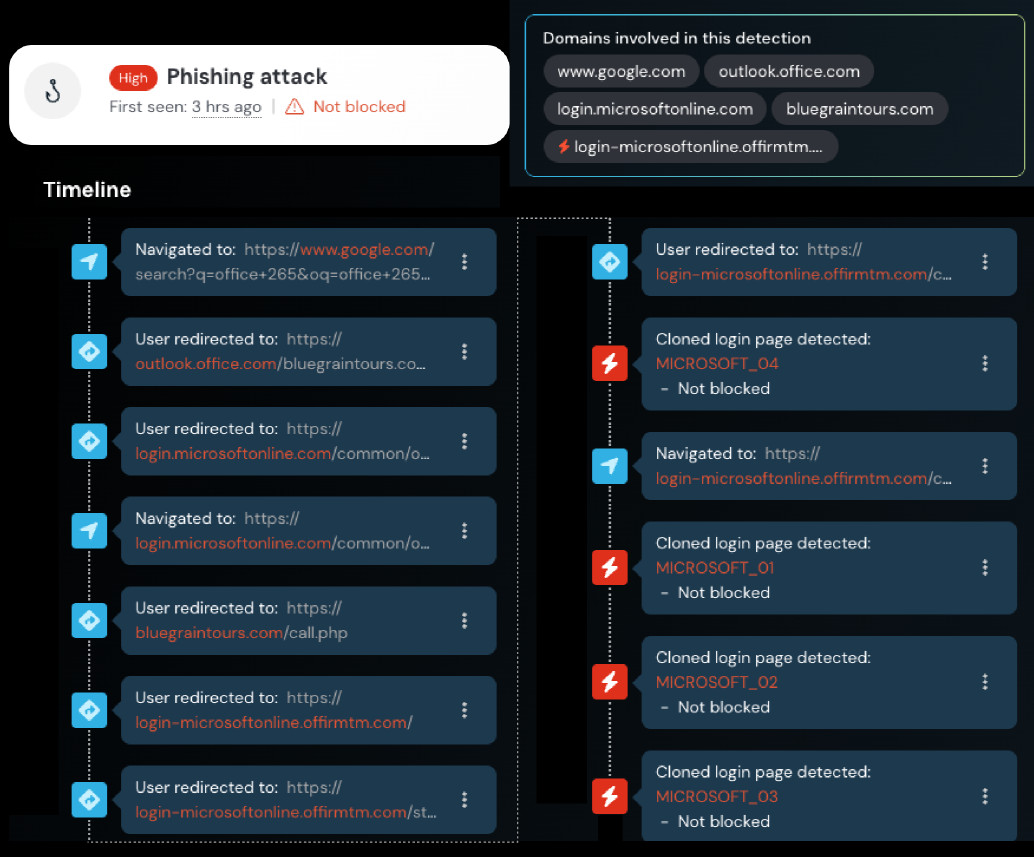

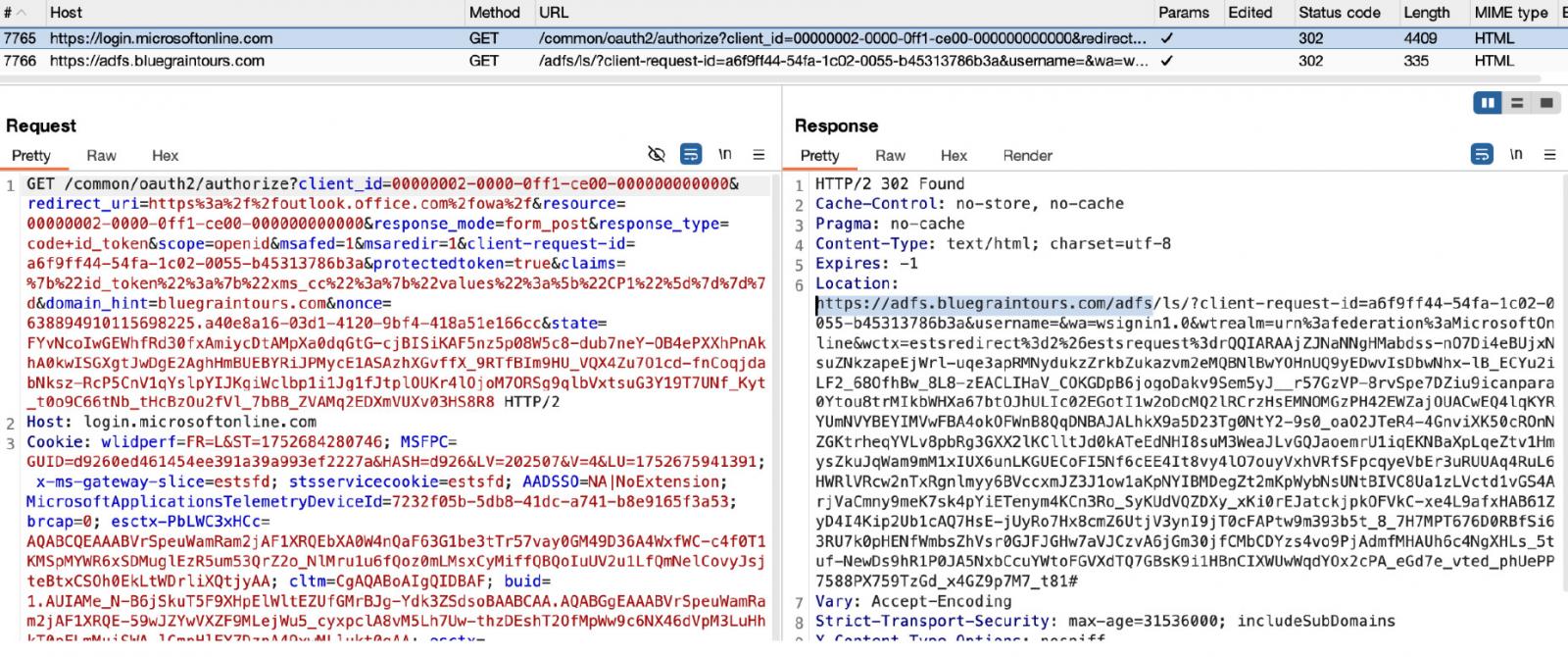

Los atacantes ya no necesitan entrar por fuerza bruta; abusan de servicios legítimos para parecer confiables. Un ejemplo es el uso de Active Directory Federation Services (ADFS) para redirigir desde una URL oficial hacia una réplica controlada por el atacante. Si el usuario no detecta el salto, introduce sus credenciales en un formulario falso y el robo se consuma en segundos.

Este escenario exige elevar la higiene digital. Actualiza tus dispositivos, activa la autenticación multifactor (MFA) y emplea un gestor de contraseñas para evitar reutilización de claves. Desconfía de los resultados patrocinados y valida con lupa el dominio, el candado HTTPS no garantiza legitimidad. Como norma de oro, escribe tú mismo la dirección del servicio en la barra del navegador y evita acceder a cuentas sensibles desde enlaces de terceros.

El phishing ya no es un correo mal traducido; ahora llega por anuncios, buscadores y chats. Fíjate en la URL real antes de hacer clic: los delincuentes usan typosquatting (errores tipográficos), dominios con subdominios engañosos y ataques de punycode que imitan caracteres. Un enlace puede parecer legítimo a simple vista y, sin embargo, redirigirte a una copia perfecta.

Imagen generada por IA con licencia de Freepik

Desconfía de los resultados patrocinados al buscar “Microsoft”, “PayPal” u “Outlook”. Verifica el dominio raíz, evita acortar enlaces y revisa si hay redirecciones inusuales en la barra de estado. El candado HTTPS solo cifra la conexión; también lo tienen sitios maliciosos. Señales como urgencia, formularios que piden datos extra o incoherencias de diseño delatan el fraude.

https://pushsecurity.com/blog/phishing-with-active-directory-federation-services/

Cuando dudes, no interactúes desde el enlace. Abre una nueva pestaña, teclea la dirección oficial manualmente y accede desde tu marcador. En cuentas críticas, activa MFA con aplicación de autenticación o llave FIDO2, y limita el inicio de sesión a dispositivos de confianza. En el trabajo, usa un navegador gestionado, con bloqueo de scripts y listas de permitidos, para reducir la superficie de ataque.

La industria del delito ha profesionalizado sus operaciones. Proliferan kits de Adversary‑in‑the‑Middle (AiTM) que capturan tokens de sesión y sortean la MFA, y campañas que abusan de Active Directory Federation Services (ADFS) para encadenar redirecciones desde dominios legítimos hasta clones de inicio de sesión. Todo sucede rápido y con interfaces indistinguibles de las originales.

Otra tendencia es el consent phishing: en vez de robar la contraseña, los atacantes piden al usuario que autorice una aplicación OAuth falsa. Si acepta, el atacante obtiene acceso persistente al correo y a los archivos sin necesidad de credenciales. Paralelamente, los deepfakes de voz y vídeo añaden presión social, legitimando solicitudes urgentes de transferencias o cambios de pago.

Imagen generada por IA con licencia de Freepik

También vemos SEO poisoning para posicionar webs maliciosas en buscadores, malvertising en redes publicitarias y fraude con QR en cartelería (QRishing). Para mitigar, endurece políticas: restringe el consentimiento de apps externas, supervisa inicios de sesión y tokens anómalos, y aplica Zero Trust con segmentación y verificación continua. Combina telemetría de EDR con reglas de firewall y control de DNS para bloquear dominios de riesgo en cuanto emerjan.

Los buscadores son útiles, pero no infalibles. Antes de hacer clic, identifica si el resultado es patrocinado y comprueba el dominio raíz, la barra de estado y el texto ancla. Los atacantes usan SEO poisoning para posicionar guías, descargas o “soporte técnico” que terminan en malware o formularios de credenciales. Valora si el contenido resuelve tu necesidad o solo te empuja a iniciar sesión.

Analiza la ruta: ¿exige iniciar sesión para ver información pública? ¿La URL contiene parámetros extraños o redirecciones encadenadas? Consulta el quién es (WHOIS) del dominio, su antigüedad y propietario; los dominios recién creados son sospechosos. Si necesitas acceder a Microsoft, PayPal o tu banco, escribe la dirección manualmente o usa marcadores verificados.

En entornos corporativos, fuerza el acceso a servicios críticos mediante portales internos y SSO controlado, deshabilita la autocompletación de contraseñas en sitios no empresariales y emplea DNS filtrado para bloquear categorías de riesgo. A nivel doméstico, activa la navegación segura del navegador, evita acortadores de URL y comprueba el certificado para confirmar el dominio común (CN) esperado. Si algo te inquieta, no cliques: contrasta la información con fuentes oficiales.

La prevención empieza por lo básico: actualiza sistema, navegador y complementos. Activa las actualizaciones automáticas y elimina software que no uses, especialmente extensiones del navegador. Mantén un antivirus reputado, un firewall activo y, si es posible, DNS seguro con filtrado de phishing y malware.

Utiliza un gestor de contraseñas para generar claves únicas y largas. Activa MFA con aplicaciones de código o llaves FIDO2/WebAuthn en todas tus cuentas críticas (correo, banca, Microsoft 365). Evita iniciar sesión desde enlaces; escribe la URL oficial. Para operaciones sensibles, usa un navegador dedicado o un perfil aislado sin extensiones.

Refuerza la privacidad: desactiva el autocompletado de datos sensibles, limita permisos de cámara y micrófono y revisa cookies y rastreadores. Considera una red VPN confiable en redes públicas, y deshabilita la conexión automática a Wi‑Fi abiertas. Activa alertas de inicio de sesión, revisa sesiones activas y cierra las no reconocidas. Ante la duda, pausa, valida y solo entonces actúa.

Pequeños hábitos ofrecen gran protección. Crea correos alias para registros y separa identidades: una cuenta para banca y trámites, otra para compras y otra para foros. Emplea tarjetas virtuales y límites de gasto para pagos online. Desactiva la vista previa automática de enlaces en mensajería para evitar cargas invisibles.

En servicios como Microsoft 365, activa MFA, revisa dispositivos de confianza y habilita alertas de actividad. Reduce el radio de exposición: elimina sesiones antiguas, revoca tokens de apps que no uses y revisa permisos OAuth. Configura recuperación de cuenta con factores robustos, evitando SMS cuando sea posible.

Cuida lo que publicas: datos como tu fecha de nacimiento o centro de trabajo facilitan ataques de ingeniería social. En redes sociales, endurece la configuración de privacidad y limita la visibilidad del perfil. Haz copias de seguridad cifradas en cloud y en un disco duro externo; prueba la restauración periódicamente. Y recuerda: ninguna entidad fiable te pedirá credenciales por correo, chat o llamada inesperada.

La vigilancia diaria es tu mejor escudo. Antes de escanear un código QR, valida el soporte físico y la URL mostrada; evita los pegatinas sobrepuestas. En llamadas urgentes que piden transferencias, cuelga y devuelve la llamada al número oficial. La prisa es aliada del atacante: respira, contrasta y decide.

Normaliza verificaciones de segundo canal: si un “compañero” solicita contraseñas o cambios de pago por chat, valida por teléfono o en persona. Usa frases de verificación acordadas en familia para evitar fraudes con clonado de voz. En el trabajo, fomenta simulaciones de phishing y píldoras formativas cortas que refuercen reflejos seguros.

Instala desde tiendas oficiales y revisa reseñas y permisos. Desconfía de instaladores “mágicos” que prometen licencias gratis: suelen incorporar adware o troyanos. Mantén perfiles separados en el navegador para ocio y trabajo, y deshabilita extensiones innecesarias. Reporta siempre los intentos sospechosos; compartir señales de ataque reduce el riesgo colectivo.

Varios hábitos elevan el riesgo sin que lo percibas. Conectarte a Wi‑Fi públicas sin cifrado expone tus sesiones; usa VPN y evita accesos críticos. La reutilización de contraseñas multiplica el impacto de una filtración; un gestor de contraseñas y MFA rompen la cadena. Ignorar actualizaciones deja puertas abiertas a exploits conocidos.

Descargar adjuntos o habilitar macros en documentos ofimáticos es otra vía de infección. Desactiva macros por defecto y verifica la procedencia con lupa. Evita conectar USB de origen desconocido y deshabilita la ejecución automática. En la nube, no compartas enlaces “públicos” sin caducidad y protege con contraseña los documentos sensibles.

En empresas, segmenta redes y aplica principio de mínimo privilegio para cuentas y aplicaciones. Supervisa inicios de sesión anómalos, activa políticas de condicional access y aplica listas de bloqueo de dominios con DNS filtrado. En casa, habilita el firewall del router, cambia la contraseña por defecto y separa una red de invitados para dispositivos de IoT. La suma de mitigaciones reduce drásticamente el impacto de cualquier intento.

Si te preocupa la seguridad de tus datos y quieres evitar caer en trampas cibernéticas, en Wifilinks estamos aquí para ofrecerte asistencia personalizada. Contáctanos para recibir un presupuesto sin compromiso o asesoramiento sobre cómo fortalecer tu protección frente a amenazas digitales.

No dejes tu seguridad en manos del azar. Contáctanos hoy mismo y toma el control de tu vida digital para evitar ser víctima de los astutos cibercriminales que acechan en la red. Protege lo que más valoras con nuestros servicios especializados, porque tu tranquilidad es nuestra misión.